Estratto dall'articolo di Ticino Management:

Il vasto mondo delle minacce informatiche è in costante mutamento ed evoluzione, solo un approccio adattivo e molto reattivo nel determinare brecce e pericoli può sperare di fare la differenza, salvaguardando i dati, e dunque la quotidianità, delle persone.

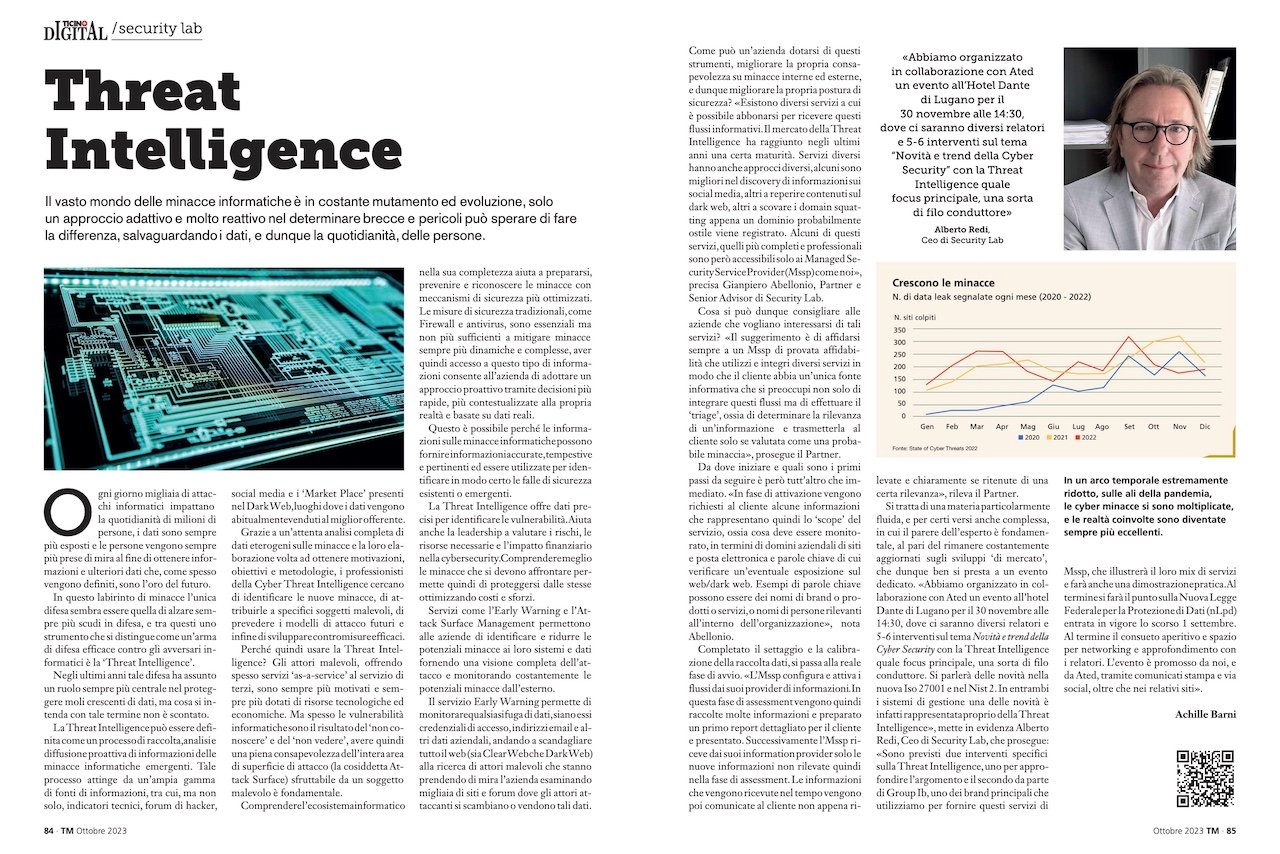

Ogni giorno migliaia di attacchi informatici impattano la quotidianità di milioni di persone, i dati sono sempre più esposti e le persone vengono sempre più prese di mira al fine di ottenere informazioni e ulteriori dati che, come spesso vengono definiti, sono l'oro del futuro. In questo labirinto di minacce l'unica difesa sembra essere quella di alzare sempre più scudi in difesa, e tra questi uno strumento che si distingue come un'arma di difesa efficace contro gli avversari infarinatici è la 'Threat Intelligence'. Negli ultimi anni tale difesa ha assunto un ruolo sempre più centrale nel proteggere moli crescenti di dati, ma cosa si intenda con tale termine non è scontato. La Threat Intelligence può essere definita come un processo di raccolta, analisi e diffusione proattiva di informazioni delle minacce informatiche emergenti. Tale processo attinge da un'ampia gamma di fonti di informazioni, tra cui, ma non solo, indicatori tecnici, forum di hacker, social media e i "Market Place" presenti nel Dark Web, luoghi dove i dati vengono abitualmente venduti al miglior offerente. Grazie a un'attenta analisi completa di dati eterogenei sulle minacce e la loro elaborazione volta ad ottenere motivazioni, obiettivi e metodologie, i professionisti della Cyber Threat Intelligence cercano di identificare le nuove minacce, di attribuirle a specifici soggetti malevoli, di prevedere i modelli di attacco futuri e infine di sviluppare contromisure efficaci.

.......

Come può un'azienda dotarsi di questi strumenti, migliorare la propria consapevolezza su minacce interne ed esterne, e dunque migliorare la propria postura di sicurezza?

Esistono diversi servizi a cui è possibile abbonarsi per ricevere questi flussi informativi. Il mercato della Threat Intelligence ha raggiunto negli ultimi anni una certa maturità. Servizi diversi hanno anche approcci diversi, alcuni sono migliori nel discovery di informazioni sui social media, altri a reperire contenuti sul dark web, altri a scovare i domain squatting appena un dominio probabilmente ostile viene registrato. Alcuni di questi servizi, quelli più completi e professionali sono però accessibili solo ai Managed Security Service Provider (Mssp) come noi, precisa Gianpiero Abellonio, Partner e Senior Advisor di Security Lab.

Cosa si può dunque consigliare alle aziende che vogliano interessarsi di tali servizi?

Il suggerimento è di affidarsi sempre a un Mssp di provata affidabilità che utilizzi e integri diversi servizi in modo che il cliente abbia un'unica fonte informativa che si preoccupi non solo di integrare questi flussi ma di effettuare il "triage", ossia di determinare la rilevanza di un'informazione e trasmetterla al cliente solo se valutata come una probabile minaccia, prosegue il Partner.

Da dove iniziare e quali sono i primi passi da seguire è però tutt'altro che immediato.

In fase di attivazione vengono richiesti al cliente alcune informazioni che rappresentano quindi lo "scope" del servizio, ossia cosa deve essere monitorato, in termini di domini aziendali di siti e posta elettronica e parole chiave di cui verificare un'eventuale esposizione sul web/dark web. Esempi di parole chiave m possono essere dei nomi di brand o prodotti o servizi, o nomi di persone rilevanti all'interno dell'organizzazione, nota Abellonio.

Completato il settaggio e la calibrazione della raccolta dati, si passa alla reale fase di avvio.

L'Mssp configura e attiva i flussi dai suoi provider di informazioni. In questa fase di assessment vengono quindi raccolte molte informazioni e preparato un primo report dettagliato per il cliente e presentato. Successivamente l'Mssp riceve dai suoi information provider solo le nuove informazioni non rilevate quindi nella fase di assessment. Le informazioni che vengono ricevute nel tempo vengono poi comunicate al cliente non appena rilevate e chiaramente se ritenute di una certa rilevanza, rileva il Partner.

...

Articolo completo